Avec le temps, les constructeurs cessent de fournir des mises à jour de sécurité pour leurs appareils. Cela signifie que ces équipements deviennent plus vulnérables face aux nouvelles menaces. Un poste de travail resté sous un ancien système d’exploitation, un pare-feu non mis à jour ou encore une imprimante réseau vieillissante peuvent, à eux seuls, compromettre la sécurité de toute une entreprise.

Lorsqu’un matériel n’est plus supporté, les failles de sécurité découvertes par les pirates restent ouvertes. Ces faiblesses sont souvent connues publiquement et facilement exploitables. En d’autres termes, les appareils obsolètes sont une faille invisible mais dangereuse pour votre entreprise. Une porte ouverte à une attaque sur l’ensemble du réseau informatique.

Les conséquences d’une telle négligence

Identifier les risques pour mieux agir

Les statistiques sont sans appel : en Suisse, une PME sur trois a déjà été victime d’une cyberattaque. Et dans la majorité des cas, le point d’entrée se situait sur un appareil non mis à jour ou mal protégé. Ce type de vulnérabilité reste l’un des moyens les plus simples pour les cybercriminels d’infiltrer un réseau d’entreprise.

1. Risques de sécurité et de conformité

Lorsqu’un équipement n’est plus pris en charge par son fabricant, il cesse de recevoir les correctifs essentiels qui le protègent contre les menaces émergentes. Ces failles non comblées deviennent autant de portes ouvertes pour les cyberattaques, qu’il s’agisse de tentatives d’hameçonnage, de rançongiciels ou d’intrusions plus sophistiquées. Les données de l’entreprise — clients, collaborateurs, finances — se retrouvent alors exposées à des risques de fuite ou de manipulation.

Au-delà de la menace technique, l’impact peut également être juridique. Les réglementations en matière de protection des données, comme la nLPD (ou RGPD pour les pays européens), imposent aux entreprises de garantir un niveau de sécurité adapté. Utiliser du matériel non sécurisé peut être considéré comme une négligence, entraînant non seulement des sanctions financières mais aussi une atteinte durable à la crédibilité de l’entreprise.

2. Risques opérationnels et de performance

Le matériel vieillissant est souvent synonyme d’instabilité. Avec le temps, les composants s’usent, les pannes se multiplient et les temps d’arrêt deviennent plus fréquents. Trouver des pièces de rechange ou un support technique fiable pour des équipements anciens relève parfois du défi, prolongeant ainsi les interruptions de service et affectant la continuité des opérations.

Un parc informatique dépassé ralentit également les performances quotidiennes. Les applications mettent plus de temps à s’exécuter, les systèmes réagissent avec lenteur et les équipes voient leur productivité diminuer. À cela s’ajoute une difficulté croissante à adopter de nouveaux logiciels ou outils numériques, souvent incompatibles avec des configurations anciennes. L’entreprise finit par perdre en efficacité et en capacité d’innovation.

3. Risques financiers

Conserver du matériel obsolète peut sembler économique à court terme, mais cela s’avère souvent coûteux à long terme. Les frais de maintenance, les réparations répétées et les interventions techniques s’accumulent rapidement. De plus, chaque panne ou ralentissement engendre des pertes de temps et donc de productivité.

Les conséquences d’un incident de sécurité sur un appareil non protégé peuvent être encore plus lourdes : interruption d’activité, perte de données ou amendes en cas de non-conformité. Ces coûts indirects, souvent invisibles au départ, finissent par dépasser largement le prix d’un renouvellement planifié et d’une mise à jour régulière du parc informatique.

Identifier les failles cachées

Un audit de votre parc informatique sera la clé 🔑

Un audit régulier de votre parc informatique est le meilleur moyen de repérer les appareils vulnérables avant qu’ils ne deviennent problématiques. Dans de nombreuses entreprises, certains postes de travail ont plus de cinq ans, certains serveurs fonctionnent encore avec d’anciennes versions de Windows Server, et des périphériques oubliés — comme des caméras IP ou des imprimantes réseau — restent connectés sans surveillance.

Ces appareils, souvent considérés comme secondaires, peuvent pourtant servir de passerelle vers le cœur du système. Même un équipement rarement utilisé, s’il est relié au réseau, peut compromettre la sécurité de l’ensemble. La vigilance et la mise à jour régulière du matériel sont donc essentielles.

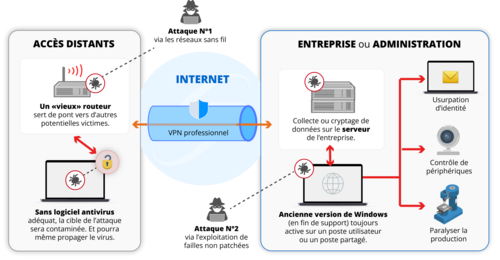

Voici une représentation schématique d’un système réseau attaqué via des appareils obsolètes, illustrant l’ampleur que peut prendre une telle intrusion sur le réseau d'entreprise :

Adopter les bonnes pratiques de sécurité pour limiter les risques ! Il est important de tenir un inventaire précis de tout le matériel informatique connecté à votre réseau. Chaque appareil doit être mis à jour dès qu’une nouvelle version logicielle ou un correctif de sécurité est disponible. Lorsque les mises à jour ne sont plus proposées, il est préférable de planifier le remplacement du matériel en fin de vie.

Si certains appareils ne peuvent pas être remplacés immédiatement, ils devraient être isolés sur un réseau séparé afin de limiter leur exposition. Enfin, un audit de sécurité annuel est fortement recommandé pour évaluer l’état de votre infrastructure, détecter les failles et anticiper les besoins futurs.

Nos équipes vous accompagnent

Renforcez votre infrastructure avant qu’un incident ne survienne.

Ne laissez pas des équipements vieillissants mettre en péril la sécurité et la performance de votre organisation. Contactez-nous dès maintenant pour réaliser un audit complet de votre parc informatique et un diagnostic de sécurité précis.